WAPI:无线局域网新安全机制

作者:陈翔 文章来源:中国计算机报 网络与通信 2003年07月21日

WAPI:充分考虑市场应用

有线等效保密(WEP)

WEP的目标是为WLAN提供与有线网络相同级别的安全保护。WEP在链路层采用RC4对称加密技术,虽然通过加密提供无线网络的安全性,标准工作组也指出了它的许多缺陷:

缺少密钥管理。用户的加密密钥必须与AP的密钥相同,并且一个服务区内的所有用户都共享同一把密钥。WEP中没有规定共享密钥的管理方案,通常是手工进行配置与维护。由于同时更换密钥的费时与困难,所以密钥通常很少更换,倘若一个用户丢失密钥,则会殃及到整个网络。

ICV算法不合适。WEP ICV是一种基于CRC-32的用于检测传输噪音和普通错误的算法。CRC-32是信息的线性函数,这意味着攻击者可以篡改加密信息,并很容易地修改ICV。

RC4算法存在弱点。在RC4中,人们发现了弱密钥。攻击者收集到足够的使用弱密钥的包后,就可以对它们进行分析,只须尝试很少的密钥就可以接入到网络中。

802.1x不能解决根本

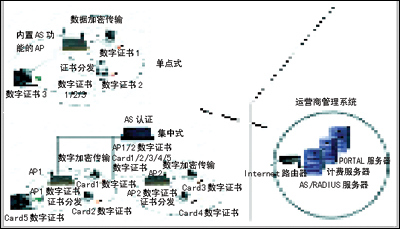

在采用认证端口访问控制技术(IEEE802.1x)的WLAN中,无线用户端安装802.1x客户端软件,AP内嵌802.1x认证代理,同时它还作为RADIUS服务器的客户端,负责用户与RADIUS服务器之间认证信息的转发。

标准工作组表示, 802.1x并不是专为WLAN设计的,没有考虑到无线应用的特点。它提供客户端与RADIUS服务器之间的认证,而不是与AP之间的认证。采用的用户认证信息仅仅是用户名与口令,在存储、使用和认证信息传递中存在很大安全隐患,如泄漏、丢失。AP与RADIUS服务器之间基于共享密钥完成认证过程协商出的会话密钥的传递,该共享密钥为静态,人为手工管理,存在一定的安全隐患。

TKIP不是最终方案

目前Wi-Fi推荐的安全解决方案WPA以及制定中的IEEE802.11i标准,均采用TKIP作为一种过渡安全解决方案。TKIP与WEP一样基于RC4加密算法,但相比WEP算法,将WEP密钥的长度由40位加长到128位,初始化向量IV的长度由24位加长到48位,并对现有的WEP进行了改进,即追加了“每发一个包重新生成一个新的密钥(Per

Packet Key)”、“消息完整性检查(MIC)”、“具有序列功能的初始向量”和“密钥生成和定期更新功能”四种算法,极大地提高了加密安全强度。

<<<

上一页 下一页 >>>